PUF(物理不可克隆函数)技术在构建新质安全力中具有关键作用,国际各大厂均已纷纷布局,有望重塑安全边界,推动芯片安全技术变革。云岫资本深度解析PUF技术的特性、其广泛的应用场景及巨大市场潜力,欢迎交流。

什么是PUF

PUF(Physical Unclonable Function,物理不可克隆函数)是一种基于硬件物理特性的安全机制,通过芯片制造过程中随机生成的微小参数差异(如晶体管阈值电压、电阻电容偏差等),形成唯一的激励-响应(CRP)关系,从而实现动态密钥生成、身份认证等功能。其核心特性包括唯一性、随机性、不可克隆性,被称为“芯片指纹”。

PUF 技术具有以下特性:

- 稳定性:在相同的激励条件下,PUF的响应应该是稳定的。这意味着即使在不同的时间或不同的环境条件下,同一PUF设备的响应应该保持一致。稳定性是PUF能够可靠用于身份认证和密钥生成的基础。

- 随机性:PUF的响应具有不可预测的随机性。这意味着即使在相同的激励条件下,不同设备的响应也会因物理特性而显著不同。这种随机性使得PUF非常适合用于生成密钥和随机数。

- 唯一性:每个PUF设备的响应是独一无二的,类似于人类的指纹。这种唯一性源于制造过程中不可避免的微小差异,这些差异在物理上无法完全复制。因此,每个PUF设备都有一个独特的“身份标识”。

- 抗篡改性:PUF的物理特性使得其响应对物理篡改非常敏感。任何试图篡改或逆向工程PUF的行为都会改变其物理特性,从而导致响应的改变。这种特性使得PUF在硬件安全中具有极高的防篡改能力。

- 数学不可克隆性:PUF的响应是基于硬件的随机性,而不是数学算法。这意味着无法通过数学建模或计算来预测或复制PUF的响应。即使攻击者掌握了PUF的激励-响应对(CRP),也无法通过计算推导出其他响应。

- 物理不可克隆性:即使使用相同的制造工艺和设计,也无法制造出具有相同响应的PUF设备。这种特性使得PUF在硬件层面具有极高的安全性和不可复制性。

为何颠覆传统安全

传统保护方式:采用混淆技术将密钥隐蔽存储在安全NVM(非易失性存储器)或者OTP(一次性存储器件)中,不仅硬件成本高,而且面对逆向工程、浸入及侧信道等攻击手段,保护韧度不足,密钥存储成为信息安全的痛点。

PUF:基于芯片指纹识别的轻量化技术,利用PUF激励响应关系,可以动态生成不可预测的密钥,可用不可见,用时生成、用后消除,不用存储密钥,让非法攻击无机可寻。PUF数学不可克隆性,让未来量子计算机也无法通过计算来破解。

政策推动

- 国际政策:国际标准化组织(ISO)和国际电工委员会(IEC)积极制定 PUF 安全性要求、测试与评估方法的标准,为 PUF 技术的规范化发展提供了国际准则。

- 国内政策:中国移动在 2022 年 6 月发布的《中国移动新一代超级 SIM 芯片技术要求白皮书》中,明确阐述了对物理防克隆功能(PUF)的相关要求,强调了 PUF 技术在提升芯片安全防护能力方面的重要作用。2024 年 5 月,上海市信息安全行业协会发布了国内第一个 PUF 团体标准《物理不可克隆函数安全技术规范》,目前正在积极推动国家标准的制定工作,为国内 PUF 技术的标准化和产业化发展奠定了基础。

国际大厂布局

国外众多芯片大厂纷纷抢滩 PUF 技术领域。

- 英伟达作为全球知名的图形处理芯片及人工智能计算领域的巨头,已在其部分芯片产品中内置 PUF 技术,借助 PUF 的安全性优势,为其在高性能计算、自动驾驶等关键应用场景的数据安全保驾护航。

- 英飞凌作为半导体领域的领军企业,在汽车电子、工业电子等多领域拥有广泛业务,同样积极布局 PUF 技术,将其融入芯片设计,增强产品在复杂应用环境下的安全防护能力,保障设备身份认证及数据传输的安全性。

- 德州仪器(TI)也在其芯片产品线中引入 PUF 技术,利用 PUF 独特的安全特性,满足工业控制、物联网等应用场景对芯片安全日益增长的需求。

- Intel目前所有的 CPU 均已内置 PUF 芯片,凭借强大的芯片制造实力与技术研发能力,将 PUF 技术深度整合到核心产品中,不仅提升了 CPU 的安全性,更为整个计算机硬件生态系统的安全加固提供了有力支撑。

这些国际大厂的积极布局,充分彰显了 PUF 技术在芯片安全领域的重要战略地位,也推动了 PUF 技术在全球范围内的广泛应用与发展。

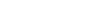

PUF技术的应用

PUF技术可以通过硬件IP核集成到芯片或通过软件SDK集成到现有系统中。PUF技术在芯片安全、物联网安全、知识产权保护、防伪溯源等场景拥有广泛的应用价值,能够显著提升密钥生成、密钥管理、安全启动、安全存储、安全通信、身份认证等关键环节的安全性。

PUF作为基石技术,应用场景广泛,目前国内渗透率较低,市场需求量大,市场空间极高,单物联网终端设备数量已超15亿,想象空间庞大。

应用场景

1. 物联网行业

- 安全挑战:物联网信息安全面临诸多挑战,70% 的数据来源于端侧,随着联网终端数量急剧增加,安全风险也被放大。物联网终端具有低计算、低成本、低功耗等特点,难以采用传统互联网安全技术手段,成为非法网络攻击的重点目标,24年全球物联网行业遭受攻击次数超10亿次。

- 应用优势:PUF 技术能够实现设备数字身份与物理身份的天然绑定,做到芯片、密钥、算法的三位一体,围绕 PUF 建立新型安全体系,为数据业务提供由内而外的防护能力,有效预防未知安全问题,为物联网数据关键基础设施打造可信的安全基座。具体优势包括硬件级安全、无需存储密钥、抗篡改、简化密钥管理、低成本实现、抵御侧信道攻击。

2. 能源行业

- 光伏并网:大规模分布式光伏接入给电网调控带来挑战,内置 PUF 芯片的自主可控低功耗广域网 TP - UNB 通信模块,可有效保障通信安全。

- 智能配电台区:电网智能配电台区的边 / 端设备(如传感器、智能电表等)需要高可靠性和安全性的通信与认证机制。传感器内置 PUF 多模安全模组,能够保证传感器可信接入,并实现 PUF 认证信息及密钥的自更新。

3. 公共行业

- 低空经济(无人机):《民用无人驾驶航空器系统安全要求》对无人机远程识别、飞控及数据链保护提出要求。PUF 可绑定无人机标识码,防止套牌;对飞控软件进行保护;生成密钥,加密数据链路。

- 视频监控:在视频监控领域,认证授权、数据加密等环节存在安全问题。通过 PUF 及国密算法对摄像头 IPSEC VPN 进行安全增强改造,实现双向身份认证,防止非法控制。

- 电池管理:为确保使用合格电池和充电器,防止入户充电引发火灾,电池可通过 PUF 识别合法插座,有效防止入户充电行为,降低电池充电自燃风险,同时实现老旧电池的循环利用。

- 区块链:PUF 生成密钥对数据进行加密,确保上链数据的完整性及机密性实现上链与链上的安全闭环。

4. 信创行业

- 国产硬件可信:根据国家 “2+8” 信创产业发展布局,计算机、服务器等需要可信身份认证、可信启动信任根。PUF 作为独立可信硬件模块,能够为上层应用提供信任基,结合密码算法实现数据保护和身份认证。

- 智能软件保护:智能软件作为客户核心资产,需要对算法模型等进行知识产权保护,防止侵权盗版。PUF 能够与智能软件唯一绑定,保护软件固件安全运行,防范抄袭、篡改和注入攻击。

5. 大工业

- 军事物联网:军事物联网有内生安全需求,需要化解外注安全风险。PUF 可解决密钥存储问题,动态生成密钥、ID 等安全参数,进行可信身份认证,比 CA 认证更快捷。

- 北斗短报文模组:PUF 与 eSIM 号绑定,内生 ID 及密钥,实现北斗短报文模组的可信认证接入和数据加密。

- 探空仪:探空仪硬件资源受限,无法采用传统安全手段。通过 PUF 结合协议算法,可实现气象数据加密回传,保护敏感信息。

6. lC 端消费场景

通过 PUF NFC 标签与实物绑定,赋予物品无条件的唯一性,广泛应用于防伪溯源、身份认证等领域,年市场规模过亿片。例如正版 IP 授权毛绒玩具、印章、潮玩、文旅消费市场等。

PUF技术实现方式

根据实现方式,PUF 可分为多种类型:

硅基PUF为代表的电子类PUF,利用全电子化方案实现PUF结构,因此在稳定性、可集成、成本效益等实用化方面更具吸引力,成为规模化应用研究和发展的标杆。SRAM PUF是目前主要的PUF实现技术。

一、SRAM PUF:安全与成本的完美平衡

1. 原理:SRAM单元通电时因工艺偏差产生“0/1偏好”,形成唯一二进制指纹;

2. 三大优势:

- 密钥动态生成,断电即消失;

- 供应链无需预置密钥,简化管理;

- 抗物理攻击能力极强(探针/激光均失效)。

二、其他 PUF 技术:

- 存储型 PUF:通过读取存储器中的随机初始状态作为响应;

- 延迟型 PUF:基于信号传播时间的不同来区分各个单元;

- 分形 PUF:利用分形结构的自相似性和复杂性来生成唯一的响应;

- 随机神经元 PUF:模仿生物神经网络的随机性和复杂性,通过电子电路实现的 PUF;

- 混沌 PUF:基于混沌理论的 PUF,利用混沌系统的不可预测性来生成唯一的响应。

三、PUF技术难点与挑战

- 跨学科协作需求高:涉及数字电路设计、物理学、信息论等多学科知识,需跨学科团队协同;

- 工艺依赖严重:SRAM PUF 性能与芯片制造工艺紧密相关,不同工艺节点需调整算法;

- 环境影响评估复杂:温度、电压、辐射等环境因素影响 PUF 稳定性,需大量实验和仿真评估;

- 安全性评估困难:评估 PUF 安全性复杂,要考虑多种攻击方式并设计防御措施;

- 缺乏统一标准:PUF 技术缺少统一国际标准,不同厂商产品性能、接口存在差异,阻碍大规模推广和系统集成,行业需共建标准。

国内外主要公司情况

一、国际公司

1. 新思科技(Synopsys):作为全球领先的电子设计自动化(EDA)方案供应商,其 PUF 技术源于对 Intrinsic ID 公司的收购。新思科技采用基于 SRAM 标准存储单元架构的 PUF 技术,市场份额超过 60%,主要通过 IP 许可方式服务于国外头部芯片商。其PUF IP已在全球数亿台认证设备中广泛部署,并通过了EMVCo、Visa、CC EAL6+、PSA、ioXt等权威机构的认证,为设备提供了极高的安全保障,同时保持了良好的成本效益。

新思科技基于 PUF 技术推出了一系列产品:

- 集成式 PUF 安全 MCU:将 PUF 与加密加速器紧密结合,为物联网设备提供高度安全的微控制器解决方案,针对汽车市场还推出了优化版的 Synopsys AP PUF。

- PUF 软件:简化了基于硬件的安全性部署和使用,适用于所有 MCU/CPU,帮助客户降低安全设计成本,缩短上市时间。

- Synopsys PUF FPGA-X:将敏感数据牢固绑定到 FPGA 硬件,确保 FPGA 比特流、设计、IP 和加密密钥等关键资产的安全。新思科技的 SRAM PUF 经过了各种侵入式和非侵入式物理攻击的全面评估,在面对扫描电子显微镜、激光、FIB、探针等物理攻击以及旁道攻击时,均展现出卓越的安全性,未发现任何漏洞。其应用场景主要包括密钥保险库、固件 IP 保护和边缘到云安全等领域。新思科技以 RTL 网表或软件(编译的 C 代码)形式提供 SRAM PUF 技术来安全提取加密密钥。

- RTL 解决方案:具有体积小、速度快的特点,可连接至标准互连(如 AMBA AHB 和 APB)及专有接口,逻辑中集成了自检、诊断和健康检查功能,并提供驱动程序和 C 模型,便于与软件集成。

- 软件实现:支持 ARC、ARM、RISC-V、Intel 和 Xtensa 等主要平台,通过固件升级可轻松集成至现有产品。

2. ICTK(韩国):专注于金融卡安全检测及安全芯片供应,采用 Via-PUF 技术,主要被三星、LG 等韩国厂商采用。

二、国内公司

1. 熵码科技(台湾):作为提供芯片安全解决方案的IP设计公司,采用NeoPUF技术,主要通过IP许可方式服务于台资等企业。

2. 帕孚信息科技(南京):国内PUF技术的代表企业之一。其产品形态丰富,涵盖 SDK、IP核、芯片等。

- 目前,中国移动、中国联通、中科院等知名企业和单位已在芯片或物联网终端中使用帕孚信息科技的PUF技术,充分证明了其技术的可靠性与实用性,在推动国内PUF技术应用普及方面发挥了积极作用。

3. 芯创电子(苏州):公司致力成为赋信技术引领者,构建物理不可克隆函数PUF技术体系,形成从软件设计到硬件生产全栈式解决方案体系,同时是国内唯一实现PUF芯片量产的厂商。

- 公司在掌握国外技术机制基础上,通过国际首创的单元架构等一系列颠覆性技术创新,实现断代性超越,创造PUF熵源质量全球最高纪录,是目前国内外PUF技术门类最全、创新技术最多的企业。产品广泛应用于能源行业、军工领域、消费市场等。

- 是国内较早参与PUF技术标准制定的企业,参与制定了《物理不可克隆函数安全技术规范》(T/SISA 0002-2024)团体标准,联合启动了PUF国家标准的制定工作。其PUF芯片是目前国内唯一获得国家商密测试报告的PUF公司。

结语

从“可用不可见”的动态密钥,到万物互联的信任基石,PUF技术正在重塑安全边界。在芯片国产化与数据主权博弈的背景下,谁能快速将PUF技术在具体场景中铺开,谁就能在千亿级安全市场中占据制高点。